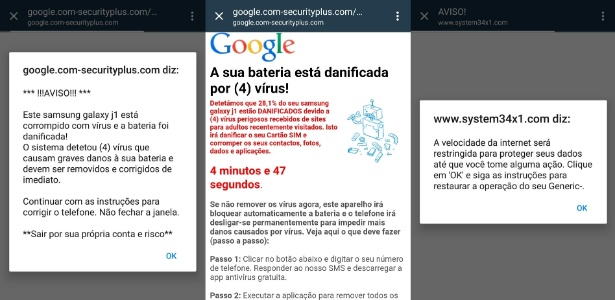

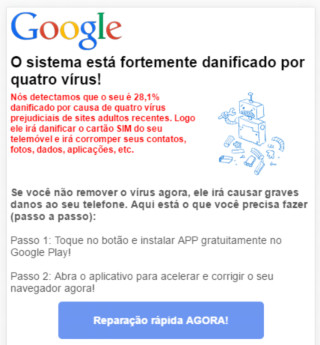

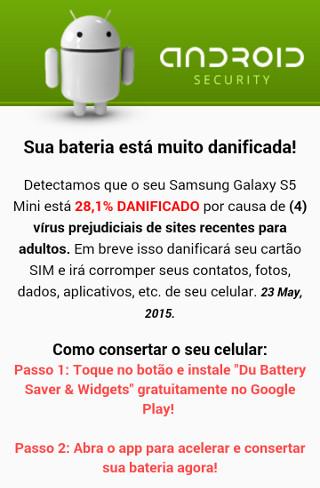

Navegando na web com o seu celular, você de repente se depara com um aviso: seu aparelho está infectado, talvez por três ou quatro vírus. Pior do que isso: se não tomar alguma atitude imediatamente, as pragas podem prejudicar o chip de telefonia, impedindo você até de fazer e receber chamadas e até corrompendo suas fotos.

Enquanto o alerta aparece na tela, o celular vibra e emite bipes para reforçar a urgência. Apertar o botão “voltar” não resolve nada – a tela é que volta.

E o que é preciso fazer para eliminar os ditos vírus? Basta instalar um aplicativo sugerido – muitas vezes um antivírus.

O que fazer? Primeiro, não embarque nesse tom alarmista das mensagens. Elas, na verdade, são anúncios enganosos que abusam de engenharia social. Segundo o Google, um ataque de engenharia social é “quando um usuário da web é levado a fazer algo perigoso online”. Em outras palavras, eles abusam de sua ingenuidade para que você baixe apps e antivírus promovidos por eles.

Ou pior: para induzi-lo a baixar malware, isto é, um programa realmente malicioso. O melhor a fazer é… nada! Se no final da mensagem aparecer um botão azul com “clique aqui”, “remova imediatamente” ou “ok”, não clique.

A melhor maneira de lidar com isso é clicando no botão “Voltar” (com um triângulo ou seta apontando para a esquerda, na barra inferior de seu celular Android), para retornar ao site anterior. Outra coisa é fechar a aba com problemas: no Chrome para Android, clique no quadradinho com número ao lado da barra de endereços, no alto da tela (ver imagem abaixo) e depois clique no “X” para fechar a aba com a mensagem.

Mensagens como esta estão há anos aparecendo na web – a coluna Segurança Digital recebe relatos de internautas desde 2015. Mas há um problema: tudo é falso. O celular não está infectado, e não há qualquer risco para o chip. O “alerta”, portanto, não está tentando alertar. Está tentando é enganar, com o objetivo de promover aplicativos.

Mensagens como esta estão há anos aparecendo na web – a coluna Segurança Digital recebe relatos de internautas desde 2015. Mas há um problema: tudo é falso. O celular não está infectado, e não há qualquer risco para o chip. O “alerta”, portanto, não está tentando alertar. Está tentando é enganar, com o objetivo de promover aplicativos.

“Nós detectamos que o seu [modelo do aparelho] é 28,1% danificado por causa de quatro vírus prejudiciais de sites adultos recentes. Logo ele irá danificar o cartão SIM do seu telemóvel e corromper seus contatos, fotos, dados, aplicações, etc. Se não remover o vírus agora, ele irá causar graves danos ao seu telefone”, diz o alerta.

Esses avisos conseguem chegar ao seu celular graças à invasão de roteadores e modems ou porque os golpistas injetam anúncios em redes de publicidade legítimas, que por sua vez são contratadas por donos de sites para a exibição de anúncios em suas páginas. Os anúncios dos golpistas fazem uso de comandos proibidos que redirecionam o navegador do site em que o internauta está, mesmo que o anúncio jamais tenha sido clicado, e com isso o celular acaba na página mentirosa. Em nenhum momento, porém, eles fazem qualquer análise do aparelho para poder dizer se há um vírus.

A coluna Segurança Digital investigou a fundo um anúncio publicado na rede do Google que promovia o antivírus brasileiro PSafe. A análise revelou uma série de intermediários envolvidos na publicação do anúncio, além da revelação de que não é fácil desativar os links promocionais por parte dos aplicativos promovidos.

“Essa é uma experiência terrível para o internauta. É também um ataque contra o site que exibiu o anúncio, já que ele foi pago apenas o valor trivialmente baixo de uma impressão de anúncio”, explica Ben Edelman, professor da Universidade de Harvard e pesquisador de fraudes em anúncios, que analisou as evidências coletadas pela reportagem.

PSafe diz que combate prática, não paga e até multa

Essas campanhas maliciosas surgem em maior parte por causa adesão dos donos de aplicativos aos chamados “programas de afiliados”. Nesse esquema, o dono do aplicativo se compromete a recompensar parceiros por sugestões que levem a instalações do seu aplicativo. No entanto, os afiliados são em parte gerenciados por redes de publicidade terceirizadas, e esses afiliados nem sempre respeitam as normas de publicidade estabelecidas pelo dono do aplicativo.

A PSafe, cujo aplicativo de segurança foi promovido pelo anúncio enganoso, explicou à coluna Segurança Digital que a empresa trabalha com peças publicitárias próprias ou que foram autorizadas pela companhia. Os parceiros não podem veicular qualquer anúncio não autorizado, sob a pena de terem o pagamento retido ou até de multa. O caso investigado pelo G1 é uma violação das regras da empresa, porque o anúncio não foi autorizado.

A PSafe disse que tem parceria com “aproximadamente uma dúzia de redes de publicidade” e que “batalha diariamente” para impedir a circulação de anúncios não autorizados entre os afiliados dessas redes. Em 2016, a empresa diz ter banido 117 afiliados, aplicando punições (retenções ou multas) que somaram, segundo afirmação da empresa, US$ 250 mil (cerca de R$ 775 mil). A companhia afirmou, por outro lado, que não tem planos para interromper os negócios com essas redes, porque, em sua escala atual – aplicativo passou a marca dos 100 milhões de downloads no Google Play – a empresa não consegue suprir suas necessidades publicitárias apenas com anúncios diretos no Google e no Facebook.

Segundo o advogado Omar Kaminski, especialista em direito digital, o anúncio “trata-se de prática considerada abusiva pelo Código de Defesa do Consumidor” e é possível “coexistir a responsabilidade solidária entre as partes envolvidas”. Em outras palavras, a PSafe poderia ser responsabilizada pelo anúncio do parceiro. Kaminski cita os artigos 66 e 67 do Código de Defesa do Consumidor, em especial o artigo 66, que pune quem faz “afirmação falsa ou enganosa” para promover um produto, e estende esta punição a quem “patrocina a oferta”.

Pelo entendimento da PSafe, este não é o caso. “Este artigo não se aplica ao caso em questão, pois proibimos de forma veemente e expressa esse tipo de propaganda através das cláusulas contratuais com nossos parceiros. Isso representa, de outra forma, a venda de nossos produtos sem a nossa autorização e de forma ilegal, contrária ao que reza nossos contratos. Nossa postura em todos os casos dessa situação não é de solidariedade ou leniência”, afirmou a empresa.

O caso foi remetido à Secretaria Nacional do Consumidor (Senacon) do Ministério da Justiça. O órgão afirmou que notificaria a PSafe para exigir mais explicações da empresa.

O caso foi remetido à Secretaria Nacional do Consumidor (Senacon) do Ministério da Justiça. O órgão afirmou que notificaria a PSafe para exigir mais explicações da empresa.

Mas o aplicativo da PSafe não é o único a ser divulgado dessa maneira.

Segurança Digital recebeu relatos de anúncios praticamente idênticos promovendo os aplicativos UC Browser, do grupo chinês Alibaba, e DU Battery Saver, um aplicativo de outro grupo chinês, o Baidu (foto ao lado). A coluna procurou as duas empresas, mas não conseguiu contato. Um telefone 0800 que o Baidu divulgou em dezembro de 2014 para atender consumidores também não parece estar mais em operação.

A trajetória de um anúncio: quem estava envolvido?

Segurança Digital analisou um único anúncio publicitário. mas analisar publicidade na web não é fácil: o mesmo site pode ter anúncios diferentes para cada internauta e não há garantia de que uma peça publicitária será veiculada. Por isso, em geral não é possível determinar, com exatidão e de maneira independente, quando o anúncio foi ao ar e onde ele foi veiculado. Uma vez encontrado o anúncio, porém, é possível analisá-lo e descobrir as empresas que poderiam ter barrado a sua circulação.

O anúncio em questão foi encontrado na manhã do dia 1º de março e permaneceu no ar pelo menos até o final do dia 3.

Google: o anúncio foi colocado na rede do Google AdSense. O Google foi procurado diversas vezes pela coluna Segurança Digital, mas não se manifestou. Segundo Ben Edelman, professor da Universidade de Harvard, o Google poderia ter impedido a circulação do anúncio usando um crawler – software que analisa o conteúdo anúncio antes de veiculá-lo. “Inexplicavelmente, o Google não fez isso. Isso é decepcionante. Tanto os usuários como editores de sites devem esperar que o Google faça mais”, disse ele.

Um relatório publicado pelo Google em janeiro afirma que a empresa removeu 1,7 bilhão de anúncios ruins em 2016. Desse total, cerca de 23 mil (0,0013%) eram “anúncios de autoclique” como o investigado nesta reportagem. Esses anúncios, segundo o Google, atingem basicamente o público que navega de dispositivos móveis.

Anunciante – NuAdvise.com: o anúncio presente na rede do Google remetia a um site chamado NuAdvise.com. Este site foi criado no dia 28 de fevereiro e foi desativado após alguns dias. O site trazia um anúncio falso (que jamais seria visualizado) de um aplicativo para salões de beleza. Os responsáveis pelo aplicativo foram procurados, mas não se manifestaram. Existe a possibilidade de que a marca do aplicativo foi utilizada indevidamente pelos golpistas para conferir legitimidade à propaganda.

O NuAdvise.com era o pivô da campanha maliciosa, pois utilizava um comando proibido em anúncios que redirecionava o navegador assim que o anúncio era carregado, antes de qualquer clique. O comando, “top.location.replace”, não estava escondido de nenhuma maneira, o que deveria facilitar a identificação da fraude por parte do Google.

Voluum: O redirecionamento do NuAdvise.com levava a um contador de cliques (ou “campaign tracker”) da Voluum. Esse contador de cliques recebia os acessos e redirecionava a vítima para o site final do anúncio. Procurada, a Voluum disse que esses anúncios não são permitidos em sua rede e baniu a campanha. A Voluum oferece o serviço de rastreamento de acessos e redirecionamento, e é contratada por anunciantes para prestar esse serviço. “Infelizmente, às vezes acontece de o nosso sistema ser abusado e usado para propósitos maliciosos como esse”, afirmou a empresa.

Página do alerta falso: A página que enfim exibe o alerta visto pelo internauta. O endereço desta página muda com o tempo. Durante a investigação, um dos endereços chegou a ser bloqueado pelo Safe Browsing, do Google, o que fazia um alerta ser exibido em navegadores como Chrome e Firefox. Mas os golpistas logo trocaram para outro endereço que estava liberado. Esta é a única página vista pelo internauta.

Mobvista: Caso o internauta interaja com o anúncio, essa ação é registrada por um contador de cliques da Mobvista, uma empresa de marketing chinesa. Ela é quem recebe os cliques da campanha fraudulenta e que está, portanto, em posição de remunerar o golpista. Procurada, a empresa não se manifestou. A PSafe afirmou que não tem contrato direto com a Mobvista e que o anúncio veiculado não será pago, por não estar de acordo com suas práticas.

Adjust/PSafe: O redirecionador da Mobvista leva ao destino final, um contador de cliques da Adjust, contratada da PSafe para gerenciar as campanhas de publicidade e registrar os acessos de afiliados. Ela também redireciona o internauta para a página do aplicativo no Google Play, a única outra página que será vista pelo internauta.

A Adjust também monitora fraudes on-line para que seus clientes – que geram as campanhas – não paguem por tráfego inexistente ou indevido.

Simon Kendall, diretor de comunicações da Adjust, explicou que um mesmo link da Adjust recebe tráfego de diversos parceiros – muitos deles com campanhas legítimas. Por esse motivo, o organizador da campanha evita ao máximo desativar esses links. Kendall também afirmou que esses afiliados maliciosos são repetidamente banidos pelas redes de anúncios, mas ressurgem com outra identidade. Isso porque os anúncios fraudulentos têm um retorno alto o suficiente para compensar a compra de espaço publicitário em outras redes.

“Toda a atividade [deles] consiste em se cadastrar como afiliado de [uma rede publicitária terceirizada] e depois criar anúncios enganosas que, compreensivelmente, geram mais tráfego que um anúncio normal. Então eles podem comprar anúncios baratos em redes como o Google, gerar uma grande quantidade de tráfego e pagar menos do que são pagos pela rede na qual se cadastraram”, explicou Kendall.

Embora os donos de aplicativos continuem recebendo o tráfego da publicidade enganosa – porque desativar as campanhas incorre em dificuldades técnicas -, eles nem sempre pagam por ela. A expectativa é de que o não pagamento ou as multas removam o incentivo e a receita que os golpistas precisam para criar novas campanhas.

Dúvidas sobre segurança, hackers e vírus? Envie para [email protected]