Na tarde de sexta-feira, dia 14, o telefone celular da professora Maíra Motta, uma das administradoras do grupo do Facebook “Mulheres Unidas contra Bolsonaro”, parou de funcionar. Logo em seguida, ela teve seu perfil na rede social invadido e seus contatos começaram a receber mensagens de ódio pelo WhatsApp.

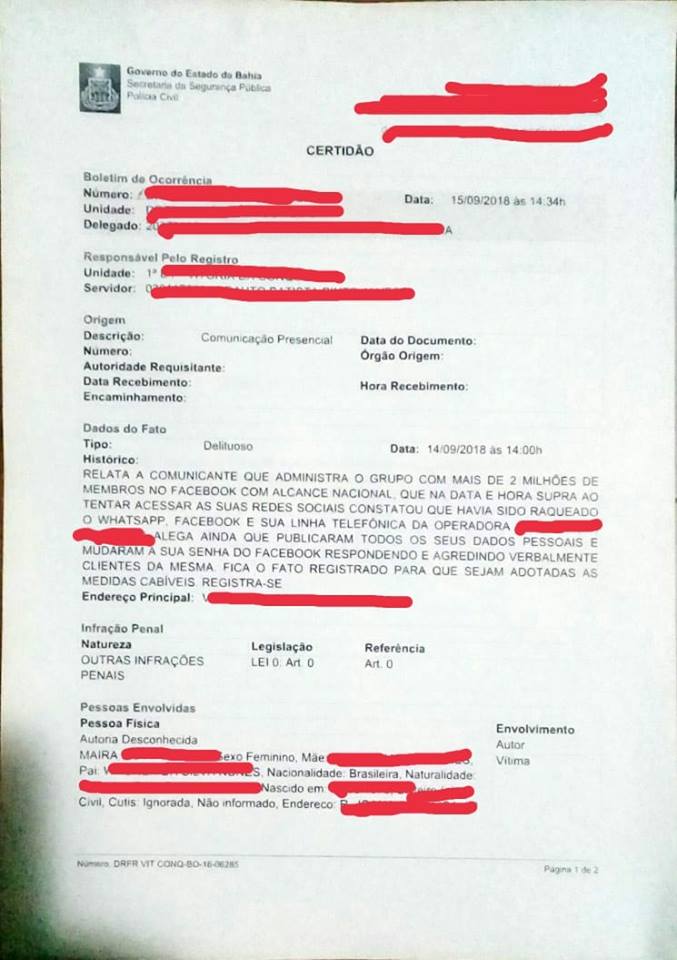

Um boletim de ocorrência foi registrado no sábado na delegacia de Vitória da Conquista. A Secretaria da Segurança Pública do estado da Bahia informa que o caso já foi encaminhado para o Grupo Especializado de Repressão aos Crimes por Meios Eletrônicos, onde está sendo apurado. Contudo, não informou o andamento das investigações.

Maíra conta que conseguiu retomar sua linha de celular apenas no sábado. E no quiosque da operadora Oi, da qual é cliente, recebeu a informação de que a sua linha estava associada a um chip SIM que não era o dela. Esse relato indica que os criminosos utilizaram uma técnica conhecida como clonagem de chip, muito utilizada para o roubo de dinheiro de contas bancárias de clientes que usam o celular como token ou para extorsões via WhatsApp.

No caso de Maíra, a tática serviu para assumir o controle de suas contas em redes sociais, que usam o telefone celular como ferramenta de identificação de usuários para alteração da senha.

Em comunicado, a Oi informa que “para efetuar a troca de chip para resgate de linha telefônica móvel, o próprio assinante deve ir a uma loja da Oi, apresentar seu documento de identificação e preencher e assinar o termo de troca”, mas relatos de vítimas desse golpe são inúmeros na internet. A operadora acrescenta que “se eventualmente reportada e confirmada a troca indevida do chip, as devidas sanções serão prontamente aplicadas”.

Por se tratar de um crime com repercussão na campanha eleitoral, a celeridade é fundamental, afirma Thiago Tavares, presidente da SaferNet Brasil, que está acompanhando o caso após ser contatado pelas administradoras do grupo.

— Diante da repercussão do caso e da gravidade do ataque, que tem o interesse claro de interferir no processo democrático brasileiro, a gente espera que o Facebook e as autoridades se movimentem para esclarecer a autoria dos crimes — afirmou o especialista em segurança digital. — Não só das autoridades policiais, como do Ministério Público Eleitoral e do Tribunal Superior Eleitoral.

Com o controle do perfil de Maíra e de outras administradoras no Facebook, os criminosos alteraram o nome do grupo e expulsaram outras moderadoras e internautas. Ao perceber a atividade anormal, o Facebook retirou o grupo do ar e, após a remoção dos invasores, o devolveu às administradoras, já no domingo. Cerca de dez minutos depois, a conta de uma das administradoras foi novamente invadida. O criminoso assumiu o controle da conta do e-mail de recuperação e alterou a senha de acesso. O grupo saiu do ar mais uma vez e foi devolvido, mas se encontra em manutenção.

AÇÃO FOI COORDENADA, DIZ ESPECIALISTA

Nesse ataque, as características indicam que os criminosos infectaram dispositivos da vítima — computadores ou celulares — com malwares, provavelmente com keyloggers, capazes de monitorar tudo o que é digitado e enviar essas informações para o atacante.

— Tenho relatos de administradoras que trocaram de senha várias vezes, e a conta era invadida logo em seguida. Isso é um indício de que o atacante tinha conhecimento da nova senha, e a forma de se fazer isso é com o uso de keyloggers — explicou Tavares. — O que podemos concluir é que se tratou de uma ação coordenada. Foi um ataque em massa e sequencial, com uso de técnicas diferentes que vão da clonagem de chip ao uso de malwares.

Para a elucidação da autoria dos crimes, as informações das empresas envolvidas serão fundamentais. A operadora de telefonia possui registros do horário, do local e do funcionário que teria efetivado a troca do chip. Já a rede social possui armazenados os logs de acesso, com informações sobre quem estava controlando os perfis no momento em que o grupo foi invadido. Por se tratar de uma operação organizada e complexa, é provável que os criminosos tenham usado técnicas para dificultar sua identificação, como as VPNs, mas todos os movimentos na rede deixam rastros.

LEGISLAÇÃO SOBRE CRIMES CIBERNÉTICOS

Desde 2012, o país possui uma legislação específica para crimes desse tipo, com a inclusão de dois artigos no Código Penal. Conhecida como Lei Carolina Dieckmann, ela prevê pena de seis meses a dois anos de reclusão. Os criminosos também podem ser imputados na lei de interceptação de comunicação, com pena de dois a quatro anos.

— Se ficar comprovado que uma ação coordenada, com objetivo de interferir no processo eleitoral, pode ser caracterizado um crime eleitoral — acrescentou Tavares.

Para proteção das contas, a recomendação é a instalação de antivírus e antimalwares nos dispositivos eletrônicos, a ativação da autenticação em dois fatores nos serviços de internet e, se possível, o uso de senhas diferentes, pois se uma for comprometida as outras continuam seguras. Se não for possível, a dica é criar uma senha única para cada categoria de serviços, como e-mail, redes sociais e serviços de streaming.